Что такое блок СКЗИ для тахографа?

Модуль СКЗИ – это Средство Криптографической Защиты Информации, по сути этот блок это специальная энергонезависимая память, которая хранит информацию в зашифрованном виде посредством специальной защитной программы, которая производит шифровку и дешифровку данных на основании цифровой подписи, которую выдает удостоверяющий центр. Благодаря этому данные которые хранятся в блоке не могут быть скорректированы и удалены без расшифровки. Производство и работа (а также лицензирование) с этими модулями контролируется ФСБ РФ, аналогично модулям ЭКЛЗ для кассовых аппаратов.

Сам по себе блок СКЗИ представляет собой небольшой корпусной элемент, с интерфейсным выходом и разъёмом для подключения антенны, для работы с сигналами глобального позиционирования ГЛОНАСС.

Основная цель установки такого блока – это предотвращение корректировки записанной информации.

Функционально блок СКЗИ производит:

- Работу с цифровой подписью;

- Защиту от корректировки уже записанных данных;

- Согласовывает записанные данные с временным штампом, что исключает корректировку времени записи;

Основное назначение блока СКЗИ (НКМ):

- шифрование данных;

- идентификация цифровой подписи, которая применяется выдаче зашифрованных данных;

Блок обеспечивает:

- защиту информации цифрового тахографа;

- создание и проверку цифровой подписи;

- привязку информации к времени и координатам.

Хранит информацию о производителе тахографа, его платы, версии ПО, серийный номер даты производства и активизации.

Срок действия цифровой подписи 3 года, поэтому через 3 года блок подлежит замене!

Эксплуатация устройств с СКЗИ

Есть еще один момент о котором стоит упомянуть, это неделимость транспортного средства и блока НКМ. Он активируется на данные ТС и соответственно эксплуатироваться может только на данной машине, в случае поломки тахографа его нельзя взять и переставить в новый тахограф на время ремонта старого, для этого требуется особая лицензия ФСБ. То есть машина после отправки тахографа в ремонт фактически не должна эксплуатироваться.

www.gpskurs.ru

виды и применение :: BusinessMan.ru

Средства криптографической защиты информации, или сокращенно СКЗИ, используются для обеспечения всесторонней защиты данных, которые передаются по линиям связи. Для этого необходимо соблюсти авторизацию и защиту электронной подписи, аутентификацию сообщающихся сторон с использованием протоколов TLS и IPSec, а также защиту самого канала связи при необходимости.

В России использование криптографических средств защиты информации по большей части засекречено, поэтому общедоступной информации касательно этой темы мало.

Методы, применяемые в СКЗИ

- Авторизация данных и обеспечение сохранности их юридической значимости при передаче или хранении. Для этого применяют алгоритмы создания электронной подписи и ее проверки в соответствии с установленным регламентом RFC 4357 и используют сертификаты по стандарту X.509.

- Защита конфиденциальности данных и контроль их целостности. Используется асимметричное шифрование и имитозащита, то есть противодействие подмене данных. Соблюдается ГОСТ Р 34.12-2015.

- Защита системного и прикладного ПО. Отслеживание несанкционированных изменений или неверного функционирования.

- Управление наиболее важными элементами системы в строгом соответствии с принятым регламентом.

- Аутентификация сторон, обменивающихся данными.

- Защита соединения с использованием протокола TLS.

- Защита IP-соединений при помощи протоколов IKE, ESP, AH.

Подробным образом методы описаны в следующих документах: RFC 4357, RFC 4490, RFC 4491.

Механизмы СКЗИ для информационной защиты

- Защита конфиденциальности хранимой или передаваемой информации происходит применением алгоритмов шифрования.

- При установлении связи идентификация обеспечивается средствами электронной подписи при их использовании во время аутентификации (по рекомендации X.509).

- Цифровой документооборот также защищается средствами электронной подписи совместно с защитой от навязывания или повтора, при этом осуществляется контроль достоверности ключей, используемых для проверки электронных подписей.

- Целостность информации обеспечивается средствами цифровой подписи.

- Использование функций асимметричного шифрования позволяет защитить данные. Помимо этого для проверки целостности данных могут быть использованы функции хеширования или алгоритмы имитозащиты. Однако эти способы не поддерживают определения авторства документа.

- Защита от повторов происходит криптографическими функциями электронной подписи для шифрования или имитозащиты. При этом к каждой сетевой сессии добавляется уникальный идентификатор, достаточно длинный, чтобы исключить его случайное совпадение, и реализуется проверка принимающей стороной.

- Защита от навязывания, то есть от проникновения в связь со стороны, обеспечивается средствами электронной подписи.

- Прочая защита — против закладок, вирусов, модификаций операционной системы и т. д. — обеспечивается с помощью различных криптографических средств, протоколов безопасности, антивирусных ПО и организационных мероприятий.

Как можно заметить, алгоритмы электронной подписи являются основополагающей частью средства криптографической защиты информации. Они будут рассмотрены ниже.

Требования при использовании СКЗИ

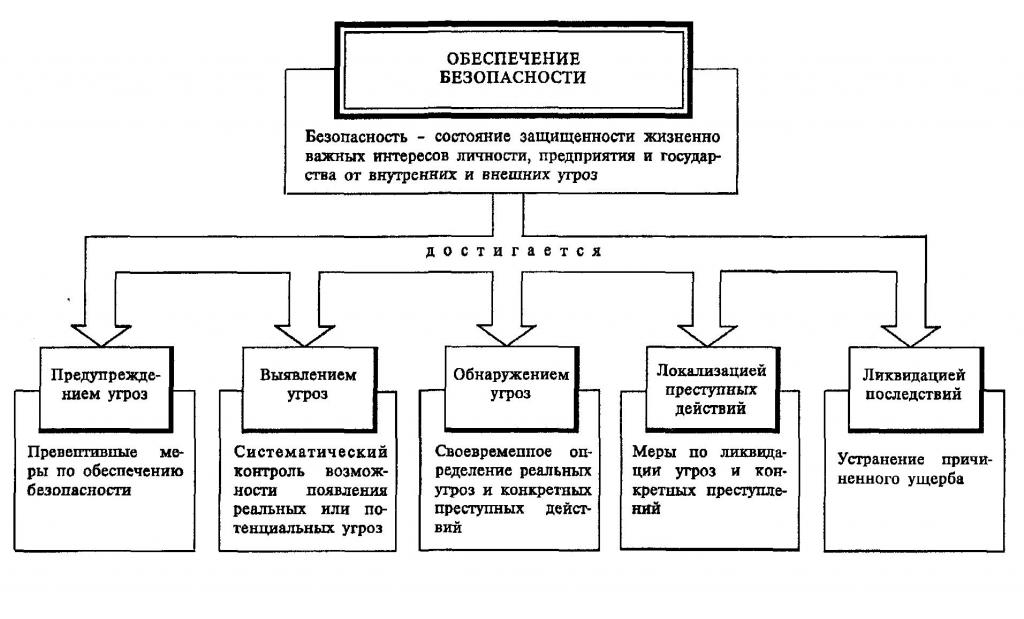

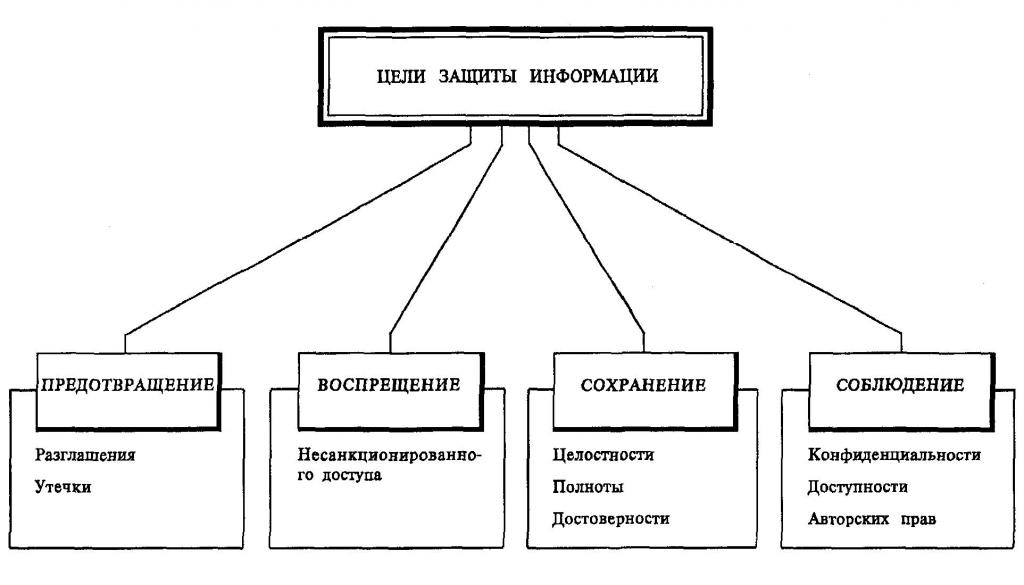

СКЗИ нацелено на защиту (проверкой электронной подписи) открытых данных в различных информационных системах общего использования и обеспечения их конфиденциальности (проверкой электронной подписи, имитозащитой, шифрованием, проверкой хеша) в корпоративных сетях.

Персональное средство криптографической защиты информации используется для охраны персональных данных пользователя. Однако следует особо выделить информацию, касающуюся государственной тайны. По закону СКЗИ не может быть использовано для работы с ней.

Важно: перед установкой СКЗИ первым делом следует проверить сам пакет обеспечения СКЗИ. Это первый шаг. Как правило, целостность пакета установки проверяется путем сравнения контрольных сумм, полученных от производителя.

После установки следует определиться с уровнем угрозы, исходя из чего можно определить необходимые для применения виды СКЗИ: программные, аппаратные и аппаратно-программные. Также следует учитывать, что при организации некоторых СКЗИ необходимо учитывать размещение системы.

Классы защиты

Согласно приказу ФСБ России от 10.07.14 под номером 378, регламентирующему применение криптографических средств защиты информации и персональных данных, определены шесть классов: КС1, КС2, КС3, КВ1, КВ2, КА1. Класс защиты для той или иной системы определяется из анализа данных о модели нарушителя, то есть из оценки возможных способов взлома системы. Защита при этом строится из программных и аппаратных средств криптографической защиты информации.

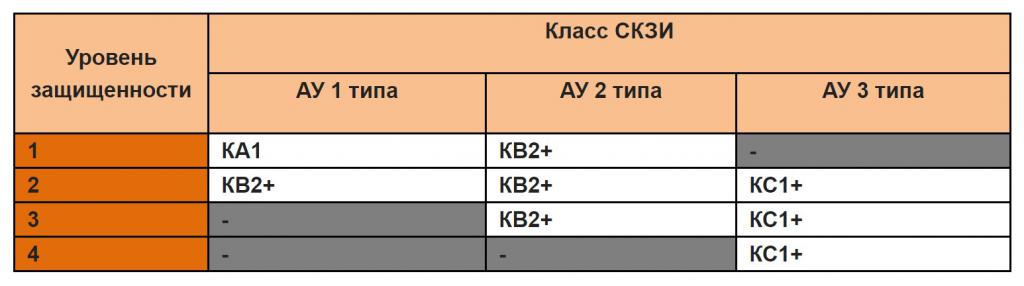

АУ (актуальные угрозы), как видно из таблицы, бывают 3 типов:

- Угрозы первого типа связаны с недокументированными возможностями в системном ПО, используемом в информационной системе.

- Угрозы второго типа связаны с недокументированными возможностями в прикладном ПО, используемом в информационной системе.

- Угрозой третьего типа называются все остальные.

Недокументированные возможности — это функции и свойства программного обеспечения, которые не описаны в официальной документации или не соответствуют ей. То есть их использование может повышать риск нарушения конфиденциальности или целостности информации.

Для ясности рассмотрим модели нарушителей, для перехвата которых нужен тот или иной класс средств криптографической защиты информации:

- КС1 — нарушитель действует извне, без помощников внутри системы.

- КС2 — внутренний нарушитель, но не имеющий доступа к СКЗИ.

- КС3 — внутренний нарушитель, который является пользователем СКЗИ.

- КВ1 — нарушитель, который привлекает сторонние ресурсы, например специалистов по СКЗИ.

- КВ2 — нарушитель, за действиями которого стоит институт или лаборатория, работающая в области изучения и разработки СКЗИ.

- КА1 — специальные службы государств.

Таким образом, КС1 можно назвать базовым классом защиты. Соответственно, чем выше класс защиты, тем меньше специалистов, способных его обеспечивать. Например, в России, по данным за 2013 год, существовало всего 6 организаций, имеющих сертификат от ФСБ и способных обеспечивать защиту класса КА1.

Используемые алгоритмы

Рассмотрим основные алгоритмы, используемые в средствах криптографической защиты информации:

- ГОСТ Р 34.10-2001 и обновленный ГОСТ Р 34.10-2012 — алгоритмы создания и проверки электронной подписи.

- ГОСТ Р 34.11-94 и последний ГОСТ Р 34.11-2012 — алгоритмы создания хеш-функций.

- ГОСТ 28147-89 и более новый ГОСТ Р 34.12-2015 — реализация алгоритмов шифрования и имитозащиты данных.

- Дополнительные криптографические алгоритмы находятся в документе RFC 4357.

Электронная подпись

Применение средства криптографической защиты информации невозможно представить без использования алгоритмов электронной подписи, которые набирают все большую популярность.

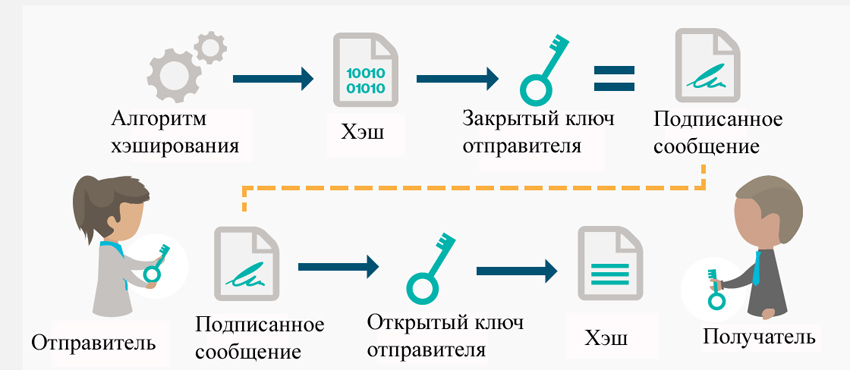

Электронная подпись — это специальная часть документа, созданная криптографическими преобразованиями. Ее основной задачей являются выявление несанкционированного изменения и определение авторства.

Сертификат электронной подписи — это отдельный документ, который доказывает подлинность и принадлежность электронной подписи своему владельцу по открытому ключу. Выдача сертификата происходит удостоверяющими центрами.

Владелец сертификата электронной подписи — это лицо, на имя которого регистрируется сертификат. Он связан с двумя ключами: открытым и закрытым. Закрытый ключ позволяет создать электронную подпись. Открытый ключ предназначен для проверки подлинности подписи благодаря криптографической связи с закрытым ключом.

Виды электронной подписи

По Федеральному закону № 63 электронная подпись делится на 3 вида:

- обычная электронная подпись;

- неквалифицированная электронная подпись;

- квалифицированная электронная подпись.

Простая ЭП создается за счет паролей, наложенных на открытие и просмотр данных, или подобных средств, косвенно подтверждающих владельца.

Неквалифицированная ЭП создается с помощью криптографических преобразований данных при помощи закрытого ключа. Благодаря этому можно подтвердить лицо, подписавшее документ, и установить факт внесения в данные несанкционированных изменений.

Квалифицированная и неквалифицированная подписи отличаются только тем, что в первом случае сертификат на ЭП должен быть выдан сертифицированным ФСБ удостоверяющим центром.

Область использования электронной подписи

В таблице ниже рассмотрены сферы применения ЭП.

Активнее всего технологии ЭП применяются в обмене документами. Во внутреннем документообороте ЭП выступает в роли утверждения документов, то есть как личная подпись или печать. В случае внешнего документооборота наличие ЭП критично, так как является юридическим подтверждением. Стоит также отметить, что документы, подписанные ЭП, способны храниться бесконечно долго и не утрачивать своей юридической значимости из-за таких факторов, как стирающиеся подписи, испорченная бумага и т. д.

Отчетность перед контролирующими органами — это еще одна сфера, в которой наращивается электронный документооборот. Многие компании и организации уже оценили удобство работы в таком формате.

По закону Российской Федерации каждый гражданин вправе пользоваться ЭП при использовании госуслуг (например, подписание электронного заявления для органов власти).

Онлайн-торги — еще одна интересная сфера, в которой активно применяется электронная подпись. Она является подтверждением того факта, что в торгах участвует реальный человек и его предложения могут рассматриваться как достоверные. Также важным является то, что любой заключенный контракт при помощи ЭП приобретает юридическую силу.

Алгоритмы электронной подписи

- Full Domain Hash (FDH) и Public Key Cryptography Standards (PKCS). Последнее представляет собой целую группу стандартных алгоритмов для различных ситуаций.

- DSA и ECDSA — стандарты создания электронной подписи в США.

- ГОСТ Р 34.10-2012 — стандарт создания ЭП в РФ. Данный стандарт заменил собой ГОСТ Р 34.10-2001, действие которого официально прекратилось после 31 декабря 2017 года.

- Евразийский союз пользуется стандартами, полностью аналогичными российским.

- СТБ 34.101.45-2013 — белорусский стандарт для цифровой электронной подписи.

- ДСТУ 4145-2002 — стандарт создания электронной подписи в Украине и множество других.

Стоит также отметить, что алгоритмы создания ЭП имеют различные назначения и цели:

- Групповая электронная подпись.

- Одноразовая цифровая подпись.

- Доверенная ЭП.

- Квалифицированная и неквалифицированная подпись и пр.

businessman.ru

особенности, функции и где используется :: SYL.ru

В этой статье вы узнаете, что такое СКЗИ и для чего это нужно. Это определение относится к криптографии – защите и хранению данных. Защиту информации в электронном виде можно сделать любым способом – даже путем отключения компьютера от сети и установки возле него вооруженной охраны с собаками. Но намного проще это осуществить, используя средства криптозащиты. Давайте разберемся, что это и как реализуется на практике.

Основные цели криптографии

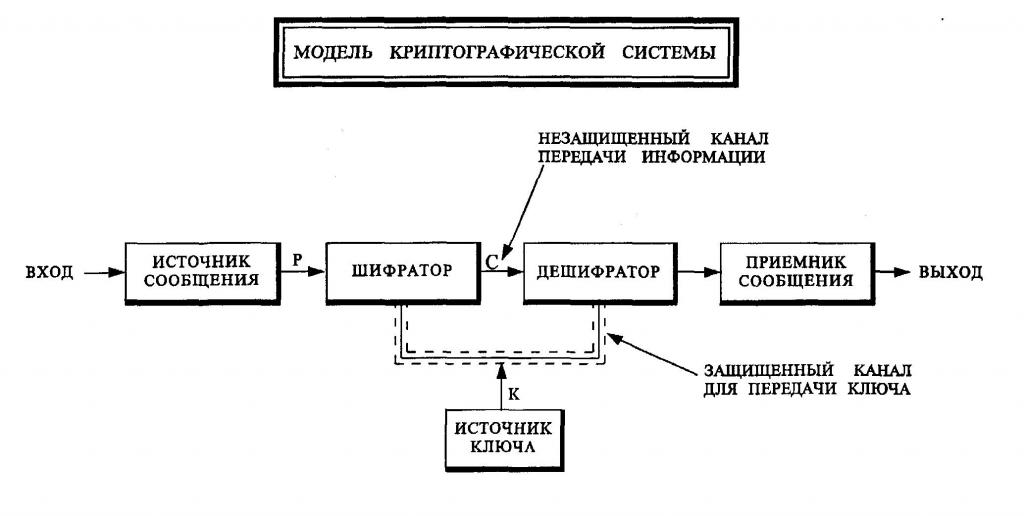

Расшифровка СКЗИ звучит как «система криптографической защиты информации». В криптографии канал передачи информации может быть полностью доступен злоумышленникам. Но все данные конфиденциальны и очень хорошо зашифрованы. Поэтому, невзирая на открытость каналов, информацию злоумышленники получить не могут.

Современные средства СКЗИ состоят из программно-компьютерного комплекса. С его помощью обеспечивается защита информации по самым важным параметрам, которые мы и рассмотрим далее.

Конфиденциальность

Прочесть информацию невозможно, если нет на это прав доступа. А что такое СКЗИ и как он шифрует данные? Главный компонент системы – это электронный ключ. Он представляет собой комбинацию из букв и чисел. Только при вводе этого ключа можно попасть в нужный раздел, на котором установлена защита.

Целостность и аутентификация

Это важный параметр, который определяет возможность несанкционированного изменения данных. Если нет ключа, то редактировать или удалить информацию нельзя.

Аутентификация – это процедура проверки подлинности информации, которая записана на ключевом носителе. Ключ должен соответствовать той машине, на которой производится расшифровка информации.

Авторство

Это подтверждение действий пользователя и невозможность отказа от них. Самый распространенный тип подтверждения – это ЭЦП (электронная цифровая подпись). Она содержит в себе два алгоритма – один создает подпись, второй ее проверяет.

Обратите внимание на то, что все операции, которые производятся с электронными подписями, проходят обработку сертифицированными центрами (независимыми). По этой причине подделать авторство невозможно.

Основные алгоритмы шифрования данных

На сегодняшний день распространено немало сертификатов СКЗИ, ключи при шифровании используются различные – как симметричные, так и ассиметричные. И длина ключей достаточна для того, чтобы обеспечить необходимую криптографическую сложность.

Самые популярные алгоритмы, которые используются в криптозащите:

- Симметричный ключ – DES, AES, RC4, российский Р-28147.89.

- С хеш-функциями – например, SHA-1/2, MD4/5/6, Р-34.11.94.

- Асимметричный ключ – RSA.

Во многих странах имеются свои стандарты для шифровальных алгоритмов. Например, в Соединенных Штатах применяют модифицированное AES-шифрование, ключ может быть длиной от 128 до 256 бит.

В Российской Федерации существует свой алгоритм – Р-34.10.2001 и Р-28147.89, в котором применяется ключ размером 256 бит. Обратите внимание на то, что существуют элементы в национальных криптографических системах, которые запрещено экспортировать в другие страны. Вся деятельность, связанная с разработкой СКЗИ, нуждается в обязательном лицензировании.

Аппаратная криптозащита

При установке тахографов СКЗИ можно обеспечить максимальную защиту информации, которая хранится в приборе. Все это реализуется как на программном, так и на аппаратном уровнях.

Аппаратный тип СКЗИ – это устройства, которые содержат специальные программы, обеспечивающие надежное шифрование данных. Также с их помощью происходит хранение информации, ее запись и передача.

Аппарат шифрации выполняется в виде шифратора, подключаемого к портам USB. Существуют также аппараты, которые устанавливаются на материнские платы ПК. Даже специализированные коммутаторы и сетевые карты с криптозащитой можно использовать для работы с данными.

Аппаратные типы СКЗИ устанавливаются довольно быстро и способны с большой скоростью обмениваться информацией. Но недостаток – это достаточно высокая стоимость, а также ограниченная возможность модернизации.

Программная криптозащита

Это комплекс программ, позволяющий осуществлять шифрование информации, которая хранится на различных носителях (флешках, жестких и оптических дисках, и т. д.). Также, если имеется лицензия на СКЗИ такого типа, можно производить шифрование данных при передаче их по сети Интернет (например, посредством электронной почты или чата).

Программ для защиты большое количество, причем существуют даже бесплатные – к таким можно отнести DiskCryptor. Программный тип СКЗИ – это еще и виртуальные сети, позволяющие осуществлять обмен информацией «поверх Интернет». Это известные многим VPN-сети. К такому типу защиты можно отнести и протокол HTTP, поддерживающий шифрование SSL и HTTPS.

Программные средства СКЗИ по большей части используются при работе в Интернете, а также на домашних ПК. Другими словами, исключительно в тех областях, где нет серьезных требований к стойкости и функциональности системы.

Программно-аппаратный тип криптозащиты

Теперь вы знаете, что такое СКЗИ, как работает и где используется. Нужно еще выделить один тип – программно-аппаратный, в котором собраны все самые лучшие свойства обоих видов систем. Такой способ обработки информации на сегодняшний день является самым надежным и защищенным. Причем идентифицировать пользователя можно различными способами – как аппаратными (путем установки флеш-носителя или дискеты), так и стандартным (путем введения пары логин/пароль).

Программно-аппаратными системами поддерживаются все алгоритмы шифрования, которые существуют на сегодняшний день. Обратите внимание на то, что установку СКЗИ должен производить только квалифицированный персонал разработчика комплекса. Понятно, что такое СКЗИ не должно устанавливаться на компьютеры, на которых не осуществляется обработка конфиденциальной информации.

www.syl.ru

Что такое СКЗИ и как происходит активация СКЗИ

Новое законодательство обязывает устанавливать тахографы данного типа на все транспортные средства.

- Блок СКЗИ – это средство криптографической защиты информации.

- Также его называют НКМ – навигационный криптографический модуль.

Это блок памяти, позволяющий записывать в зашифрованном состоянии данные о работе тахографа, водителя, режиме труда и отдыха, скорость ТС, местоположение. Он оснащен GPS/ГЛОНАСС-приемником, акселерометром и резервным источником питания. Благодаря этому информацию невозможно скорректировать или удалить, другими словами, это аналог «черного ящика».

Его устанавливают внутрь цифрового тахографа, после чего осуществляют активацию. Для этого в память записываются данные автомобиля и его владельца, и вся внесенная информация подписывается электронной цифровой подписью. Таким образом, блок привязывается к автомобилю и в дальнейшем не подлежит повторному использованию. Поэтому при заполнении заявки на активацию СКЗИ важно указывать достоверную информацию! Процедуру может проводить только лицензиат ФСБ.

Многие владельцы автомобилей стараются обойти установку блока путем приобретения тахографа без него. Мы не рекомендуем экономить на безопасности, т.к. в случае ДТП и разбирательств в суде сохраненные данные смогут Вас оправдать. Также стоит учитывать, что с 01 января 2018 г. все приборы должны быть оснащены такими блоками.

Активация блока и установка осуществляется в мастерской Тахоцентр.РФ в г. Павловский Посад, а также в Москве и Московской обл. Для эксплуатации устройства необходимо использовать карты водителя, предприятия, контролера и мастерской. На нашем сайте Вы можете оформить и купить карту для водителя.

tahocentre.com

Расшифровка СКЗИ и НКМ — МОНИТОРИНГ-ПРО

Расшифровка СКЗИ(средство криптографической защиты информации) или НКМ(Навигационный Криптографический Модуль) является специальным модулем для криптозащиты записанной информации, предназначенный для расшифровки и шифровки различных документов.

Замена блока СКЗИ «под ключ». Бесплатная консультация 8 800 550 27 17

Блок СКЗИ(НКМ) может быть встроен непосредственно в тахограф или выступать в качестве отдельного компактного блока. СКЗИ отвечает за работу с электронными подписями и предназначен для обеспечения безопасности информации, которая содержится в электронных документах и передается по специальным каналам связи

Носителями со встроенными СКЗИ являются JaCarta SE и Рутокен ЭЦП(электронная цифровая подпись). Для использования этих элементов не требуется специальная лицензия, а также установка каких-либо вспомогательных и дополнительных программ. Шифровка и расшифровка информации полностью выполняется на самом СКЗИ. Все системы сертифицированы и отвечают установленным стандартам.

Блок СКЗИ отдельно от тахографа

Что такое блок СКЗИ

В блоке СКЗИ хранится информация о ТС:

- Марка и модель ТС

- Цвет и год выпуска

- VIN-номер

- ИНН организации

- Адрес организации

Полезно почитать: Активация СКЗИ

xn—-etboasgcecekhfu.xn--p1ai

(СКЗИ) Средства криптографической защиты информации

Термин «криптография» происходит от древнегреческих слов «скрытый» и «пишу». Словосочетание выражает основное назначение криптографии – это защита и сохранение тайны переданной информации. Защита информации может происходить различными способами. Например, путем ограничения физического доступа к данным, скрытия канала передачи, создания физических трудностей подключения к линиям связи и т. д.

Цель криптографии В отличие от традиционных способов тайнописи, криптография предполагает полную доступность канала передачи для злоумышленников и обеспечивает конфиденциальность и подлинность информации с помощью алгоритмов шифрования, делающих информацию недоступной для постороннего прочтения. Современная система криптографической защиты информации (СКЗИ) – это программно-аппаратный компьютерный комплекс, обеспечивающий защиту информации по следующим основным параметрам.

+ Конфиденциальность – невозможность прочтения информации лицами, не имеющими соответствующих прав доступа. Главным компонентом обеспечения конфиденциальности в СКЗИ является ключ (key), представляющий собой уникальную буквенно-числовую комбинацию для доступа пользователя в определенный блок СКЗИ.

+ Целостность – невозможность несанкционированных изменений, таких как редактирование и удаление информации. Для этого к исходной информации добавляется избыточность в виде проверочной комбинации, вычисляемой по криптографическому алгоритму и зависящая от ключа. Таким образом, без знания ключа добавление или изменение информации становится невозможным.

+ Аутентификация – подтверждение подлинности информации и сторон, ее отправляющих и получающих. Передаваемая по каналам связи информация должна быть однозначно аутентифицирована по содержанию, времени создания и передачи, источнику и получателю. Следует помнить, что источником угроз может быть не только злоумышленник, но и стороны, участвующие в обмене информацией при недостаточном взаимном доверии. Для предотвращения подобных ситуации СКЗИ использует систему меток времени для невозможности повторной или обратной отсылки информации и изменения порядка ее следования.

+ Авторство – подтверждение и невозможность отказа от действий, совершенных пользователем информации. Самым распространенным способом подтверждения подлинности является электронная цифровая подпись (ЭЦП). Система ЭЦП состоит из двух алгоритмов: для создания подписи и для ее проверки. При интенсивной работе с ЭКЦ рекомендуется использование программных удостоверяющих центров для создания и управления подписями. Такие центры могут быть реализованы как полностью независимое от внутренней структуры средство СКЗИ. Что это означает для организации? Это означает, что все операции с электронными подписями обрабатываются независимыми сертифицированными организациями и подделка авторства практически невозможна.

На текущий момент среди СКЗИ преобладают открытые алгоритмы шифрования с использованием симметричных и асимметричных ключей с длиной, достаточной для обеспечения нужной криптографической сложности. Наиболее распространенные алгоритмы:

симметричные ключи – российский Р-28147.89, AES, DES, RC4;

асимметричные ключи – RSA;

с использованием хеш-функций — Р-34.11.94, MD4/5/6, SHA-1/2. 80

Многие страны имеют свои национальные стандарты алгоритмов шифрования. В США используется модифицированный алгоритм AES с ключом длиной 128-256 бит, а в РФ алгоритм электронных подписей Р-34.10.2001 и блочный криптографический алгоритм Р-28147.89 с 256-битным ключом. Некоторые элементы национальных криптографических систем запрещены для экспорта за пределы страны, деятельность по разработке СКЗИ требует лицензирования.

Cистемы аппаратной криптозащиты

Аппаратные СКЗИ — это физические устройства, содержащие в себе программное обеспечение для шифрования, записи и передачи информации. Аппараты шифрации могут быть выполнены в виде персональных устройств, таких как USB-шифраторы ruToken и флеш-диски IronKey, плат расширения для персональных компьютеров, специализированных сетевых коммутаторов и маршрутизаторов, на основе которых возможно построение полностью защищенных компьютерных сетей.

Аппаратные СКЗИ быстро устанавливаются и работают с высокой скоростью. Недостатки – высокая, по сравнению с программными и программно-аппаратными СКЗИ, стоимость и ограниченные возможности модернизации. Также к аппаратным можно отнести блоки СКЗИ, встроенные в различные устройства регистрации и передачи данных, где требуется шифрование и ограничение доступа к информации. К таким устройствам относятся автомобильные тахометры, фиксирующие параметры автотранспорта, некоторые типы медицинского оборудования и т.д. Для полноценной работы таким систем требуется отдельная активация СКЗИ модуля специалистами поставщика.

Системы программной криптозащиты

Программные СКЗИ — это специальный программный комплекс для шифрования данных на носителях информации (жесткие и флеш-диски, карты памяти, CD/DVD) и при передаче через Интернет (электронные письма, файлы во вложениях, защищенные чаты и т.д.). Программ существует достаточно много, в т. ч. бесплатных, например, DiskCryptor. К программным СКЗИ можно также отнести защищенные виртуальные сети обмена информацией, работающие «поверх Интернет»(VPN), расширение Интернет протокола HTTP с поддержкой шифрования HTTPS и SSL – криптографический протокол передачи информации, широко использующийся в системах IP-телефонии и интернет-приложениях.

Программные СКЗИ в основном используются в сети Интернет, на домашних компьютерах и в других сферах, где требования к функциональности и стойкости системы не очень высоки. Или как в случае с Интернетом, когда приходится одновременно создавать множество разнообразных защищенных соединений.

Программно-аппаратная криптозащита

Сочетает в себе лучшие качества аппаратных и программных систем СКЗИ. Это самый надежный и функциональный способ создания защищенных систем и сетей передачи данных. Поддерживаются все варианты идентификации пользователей, как аппаратные (USB-накопитель или смарт-карта), так и «традиционные» — логин и пароль. Программно-аппаратные СКЗИ поддерживают все современные алгоритмы шифрования, обладают большим набором функций по созданию защищенного документооборота на основе ЭЦП , всеми требуемыми государственными сертификатами. Установка СКЗИ производится квалифицированным персоналом разработчика.

Post Views: 1 020

rz-style.ru

Средства криптографической защиты информации (СКЗИ)

- Средства криптографической защиты информации (СКЗИ)

«…Средство криптографической защиты информации (СКЗИ) — сертифицированные в порядке, установленном законодательством Российской Федерации, аппаратные и (или) программные средства, обеспечивающие шифрование, контроль целостности и применение ЭЦП при обмене электронными документами;…»

Источник:

«Методические рекомендации по предоставлению организациям, осуществляющим производство и (или) оборот (за исключением импорта и розничной продажи) этилового спирта, алкогольной и спиртосодержащей продукции на территории Российской Федерации, программных средств единой государственной автоматизированной информационной системы учета объема производства и оборота этилового спирта, алкогольной и спиртосодержащей продукции и их установки в технические средства фиксации и передачи информации об объеме производства и оборота этилового спирта, алкогольной и спиртосодержащей продукции в единую государственную автоматизированную информационную систему учета объема производства и оборота этилового спирта, алкогольной и спиртосодержащей продукции» (утв. Росалкогольрегулированием)

«…Средства криптографической защиты информации (СКЗИ) — совокупность программных и технических средств, реализующих криптографические преобразования с исходной информацией и функцию выработки и проверки электронной цифровой подписи…»

Источник:

Постановление Правления ПФ РФ от 26.01.2001 N 15 «О введении в системе Пенсионного фонда Российской Федерации криптографической защиты информации и электронной цифровой подписи» (вместе с «Регламентом регистрации и подключения юридических и физических лиц к системе электронного документооборота Пенсионного фонда Российской Федерации»)

- Средства контроля и управления доступом

- Средства маломерных судов технические

Смотреть что такое «Средства криптографической защиты информации (СКЗИ)» в других словарях:

СКЗИ — средства криптографической защиты информации СКЗИ средство контроля защищенности информации Источник: http://pcweek.ru/?ID=476136 … Словарь сокращений и аббревиатур

Руководящий документ. Защита от несанкционированного доступа к информации. Термины и определения — Терминология Руководящий документ. Защита от несанкционированного доступа к информации. Термины и определения: 29. Администратор защиты Субъект доступа, ответственный за защиту автоматизированной системы от несанкционированного доступа к… … Словарь-справочник терминов нормативно-технической документации

EToken — смарт карта и USB ключ eToken PRO, eToken NG FLASH, eToken NG OTP, eToken PRO (Java) и eToken PASS eToken (от англ. electronic электронный и англ. token признак, жетон) торговая марка для линейки персональных средств… … Википедия

OPTIMA-WorkFlow — В данной статье или разделе имеется список источников или внешних ссылок, но источники отдельных утверждений остаются неясными из за отсутствия сносок. Вы можете улучшить статью, внеся более точные указания на источники … Википедия

средство — 3.1 средство (facility): Предназначенный для выполнения определенной функции или оказания услуги технологический комплекс в том числе предприятие, обеспечивающее его функционирование, здание, сооружение, устройство или оборудование, а также… … Словарь-справочник терминов нормативно-технической документации

Криптошлюз — (криптографический шлюз, vpn шлюз, криптомаршрутизатор) аппаратно программный комплекс криптографической защиты трафика данных, голоса, видео на основе шифрования пакетов по протоколам IPsec AH и/или IPsec ESP при установлении соединения,… … Википедия

Аппаратное шифрование — Аппаратное шифрование процесс шифрования, производимый при помощи специализированных вычислительных устройств. Содержание 1 Введение 2 Достоинства и недостатки аппаратного шифрования … Википедия

official.academic.ru